Cos'è la crittografia dei dati?

Quando accedi a un conto bancario, invii un messaggio privato o archivi file nel cloud, stai già utilizzando la crittografia, in modo che i dati non siano leggibili da chi non è destinato a vederli. In molte violazioni di dati, le aziende dichiarano che non sono risultate esposte informazioni sensibili, spesso perché i dati rubati erano criptati.

La crittografia converte il contenuto leggibile (testo, file o qualsiasi altro dato) in testo cifrato, utilizzando un certo algoritmo e una chiave segreta. Il risultato è un testo cifrato binario che non può essere compreso senza disporre della chiave corretta. Se deve essere rappresentato in forma di testo, in genere viene codificato (ad esempio, in Base64 o esadecimale) a fini di compatibilità. La decodifica ripristina i dati originali, ma solo se viene utilizzata la chiave corretta.

Come funziona la crittografia dei dati?

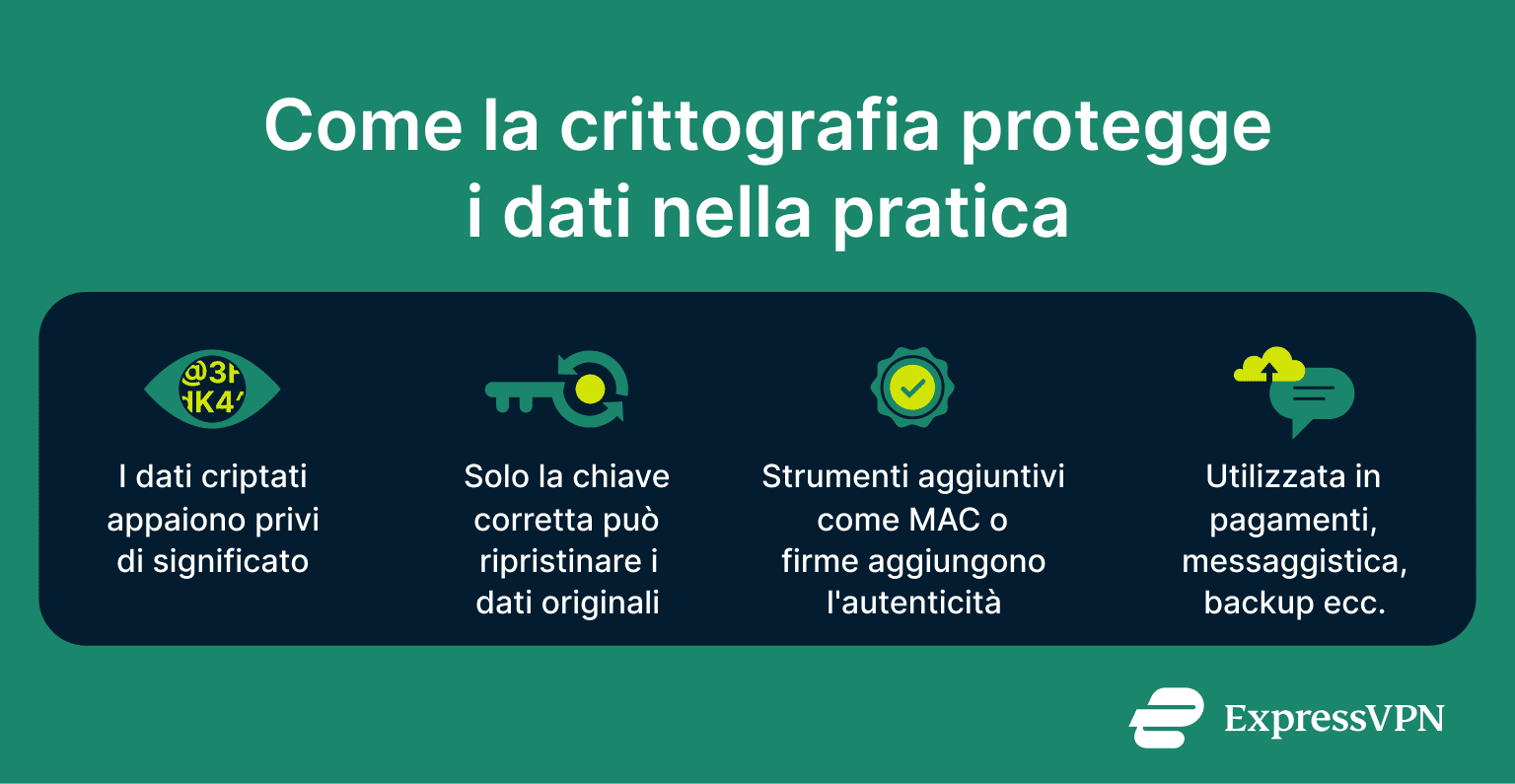

Una volta criptati, i dati non sono più leggibili da chi non vi ha accesso. Se qualcuno intercetta le tue e-mail o ruba un dispositivo pieno di file criptati, ciò che ottiene è un mucchio di dati binari o codificati che di per sé non ha alcun senso.

La crittografia garantisce che i dati non siano leggibili senza la chiave appropriata. Tuttavia, per garantire che i dati non siano stati alterati (e che provengano da fonti attendibili), la crittografia viene spesso combinata con strumenti come i codici di autenticazione dei messaggi (MAC) o le firme digitali. Alcuni algoritmi di cifratura, tra cui Advanced Encryption Standard in Galois/Counter Mode (AES-GCM) e ChaCha20-Poly1305, forniscono algoritmi AEAD (Authenticated Encryption with Associated Data), che gestiscono in un unico passaggio sia la crittografia che i controlli di integrità.

Se implementata correttamente, la crittografia aiuta a proteggere i dati personali dal furto di identità e limita l'esposizione a violazioni interne o esterne. Inoltre, fornisce sicurezza per i pagamenti online, mantiene le aziende conformi alle normative e protegge la privacy delle comunicazioni digitali.

(Se hai la curiosità di sapere come si è evoluto questo sistema nel corso dei secoli, dai un'occhiata al nostro articolo sulle origini della crittografia moderna.)

Componenti chiave: testo semplice, testo cifrato e chiavi crittografiche

Ogni processo di crittografia si basa su tre elementi fondamentali:

- Il testo semplice o in chiaro è il dato originale, quello di partenza prima della cifratura. Potrebbe trattarsi di una breve nota, di un foglio di calcolo o di un'immagine salvata. Si trova in un formato leggibile o pronto per l'uso senza necessità di chiavi o software.

- Le chiavi crittografiche sono valori segreti utilizzati dagli algoritmi per trasformare il testo semplice in testo cifrato. Se qualcun altro entra in possesso della tua chiave, sarà in grado di sbloccare l'informazione protetta. La forza di qualsiasi sistema di crittografia si basa sulla sicurezza delle chiavi.

- Il testo cifrato è ciò che si ottiene dopo l'applicazione della crittografia. Se non viene decifrato, risulta illeggibile. Se ad esempio cripti il messaggio "Ci vediamo alle 15:00", il testo cifrato grezzo sarà costituito da dati binari. Per la visualizzazione o la trasmissione, potrebbe essere codificato come e483b0a742... in esadecimale. Il risultato dipende sia dall'algoritmo in uso che dalla chiave applicata.

Cifratura vs. hashing vs. codifica

Codifica, hashing e cifratura sono tutte operazioni che trasformano i dati, ma con obiettivi diversi:

- La codifica cambia il formato dei dati per renderli compatibili durante l'archiviazione o la trasmissione. Ad esempio, Base64 trasforma i dati binari in testo ASCII (American Standard Code for Information Interchange), in modo che possano viaggiare su sistemi che supportano solo testo. È completamente reversibile, non richiede chiavi e non nasconde le informazioni.

- L'hashing genera come output una stringa di lunghezza fissa (un "hash") dai dati di ingresso utilizzando una funzione unidirezionale. Lo stesso input produce sempre lo stesso hash, ma anche la più lieve variazione dell'input genererà un risultato completamente diverso. Questa proprietà rende gli hash ideali per verificare l'integrità: se il mittente invia un file con il suo hash, il destinatario può eseguire il file mediante la stessa funzione di hash. Se gli hash corrispondono, significa che il file è invariato, altrimenti il destinatario saprà che è stato danneggiato o manomesso. L'hashing è ampiamente utilizzato anche nella memorizzazione delle password e nelle firme digitali. Gli hash sono reversibili e non utilizzano chiavi.

- La cifratura rende i dati illeggibili senza la chiave appropriata. È reversibile solo con quella specifica chiave e serve a proteggere la riservatezza dei dati. Di per sé, la cifratura non garantisce l'integrità né l'autenticità dei dati, anche se molti schemi di crittografia moderni (come AES-GCM) includono queste protezioni.

Tipi di crittografia dei dati

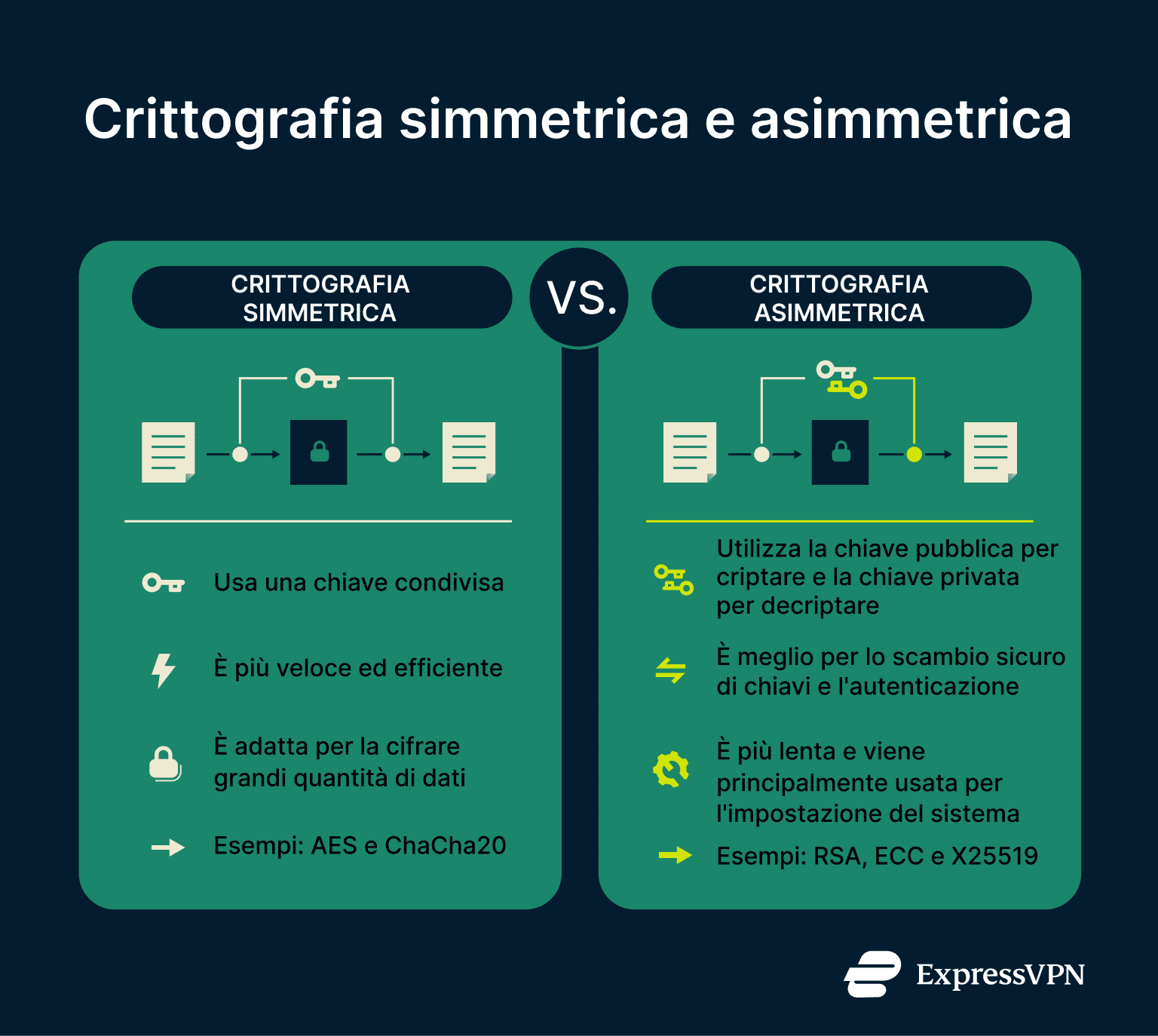

Non esiste un metodo universale per criptare i dati. I sistemi si basano tipicamente sulla crittografia simmetrica, quella asimmetrica o un mix di entrambe, a seconda di come siano costruiti e di cosa stiano proteggendo.

Crittografia simmetrica (crittografia a chiave singola)

La crittografia simmetrica funziona con una singola chiave segreta. La stessa chiave blocca e sblocca i dati, dunque entrambe le parti devono possederla già prima che possa avvenire lo scambio sicuro di dati.

Gli algoritmi simmetrici sono molto veloci e richiedono anche meno operazioni e meno memoria rispetto alla crittografia asimmetrica, risultando pertanto affidabili per la gestione di grandi volumi, come la crittografia dell'intero disco, i backup criptati o lo streaming di dati in transito.

AES è il cifrario simmetrico più diffuso. Supporta chiavi a 128, 192 e 256 bit ed è tipicamente utilizzato con modalità come Cipher Block Chaining (CBC) e Galois/Counter Mode (GCM).

Se AES è di gran lunga il più utilizzato comunemente, ChaCha20 è la sua alternativa più potente, sviluppata per quei dispositivi che non possono accelerare AES a livello di hardware. È snello ed efficiente, di conseguenza è popolare in applicazioni mobili e sistemi embedded.

Il maggior limite della crittografia simmetrica è la condivisione delle chiavi. Se non si dispone già di un canale privato per passare la chiave crittografica all'altra parte, l'intera struttura non reggerà. È qui che entrano in gioco i sistemi asimmetrici.

Crittografia asimmetrica (cifratura a chiave pubblica)

La crittografia asimmetrica utilizza due chiavi: una pubblica e una privata. Sono matematicamente collegate, ma la conoscenza dell'una non rivela l'altra.

Il principale vantaggio è che chiunque può usare la tua chiave pubblica per criptare i dati, ma solo la tua chiave privata può decriptarli. Questo elimina la necessità di scambiare preventivamente la chiave crittografica da mantenere segreta.

Tu mostri la tua chiave pubblica, aperta a chiunque voglia utilizzarla, ma la chiave privata resta solo con te e non lascia mai il tuo dispositivo.

Questo sistema supporta anche la firma digitale: crei un hash del messaggio e lo cripti utilizzando la tua chiave privata, quindi invii entrambi. Il destinatario decifra la tua firma con la tua chiave pubblica e confronta il risultato con il proprio hash. Se coincidono, saprà che il messaggio proviene da te e che non è stato modificato.

Rivest-Shamir-Adleman (RSA) è una delle forme più note di crittografia asimmetrica, tipicamente utilizzata con chiavi a 2048 o 4096 bit. È affidabile, tuttavia pesante dal punto di vista computazionale. La crittografia ellittica (ECC) offre una sicurezza equivalente con chiavi molto più corte e maggiore rapidità. L'algoritmo ECDSA (Elliptic Curve Digital Signature Algorithm) viene utilizzato per le firme digitali, mentre per lo scambio sicuro di chiavi si usa comunemente l'algoritmo X25519. Hanno entrambi un'ampia adozione in ambito di handshake HTTPS, messaggistica criptata e connessioni Secure Shell (SSH), nonché per altri protocolli che dipendono dalla velocità e dall'identità crittografica.

La crittografia asimmetrica richiede invece troppe risorse per file di grandi dimensioni o alti volumi di dati. Per questo motivo è stata costruita principalmente per la struttura (scambio di chiavi, dimostrazione dell'identità), non per operazioni di cifratura massiva di informazioni.

Sistemi ibridi di crittografia

Oggigiorno la maggior parte dei sistemi sicuri combina le due varianti. Si utilizza la crittografia asimmetrica per lo scambio di una nuova chiave simmetrica, con la quale poi criptare tutte le comunicazioni.

È ciò che accade quando ci si collega a un sito web sicuro. Il browser utilizza la chiave pubblica del sito per criptare una chiave di sessione univoca, che viene poi utilizzata per criptare tutto il resto. Molti servizi utilizzano chiavi di sessione nuove per ogni connessione, in modo che anche se qualcuno poi rubasse la chiave privata del server non potrebbe tornare indietro e leggere il traffico passato. Questa proprietà viene denominata forward secrecy ("segretezza in avanti").

La crittografia ibrida mantiene l'esperienza veloce e sicura. È il modello utilizzato in app di messaggistica, protocolli di rete privata virtuale (VPN), strumenti per la condivisione di file e ovunque siano contemporaneamente necessarie la velocità e una solida protezione.

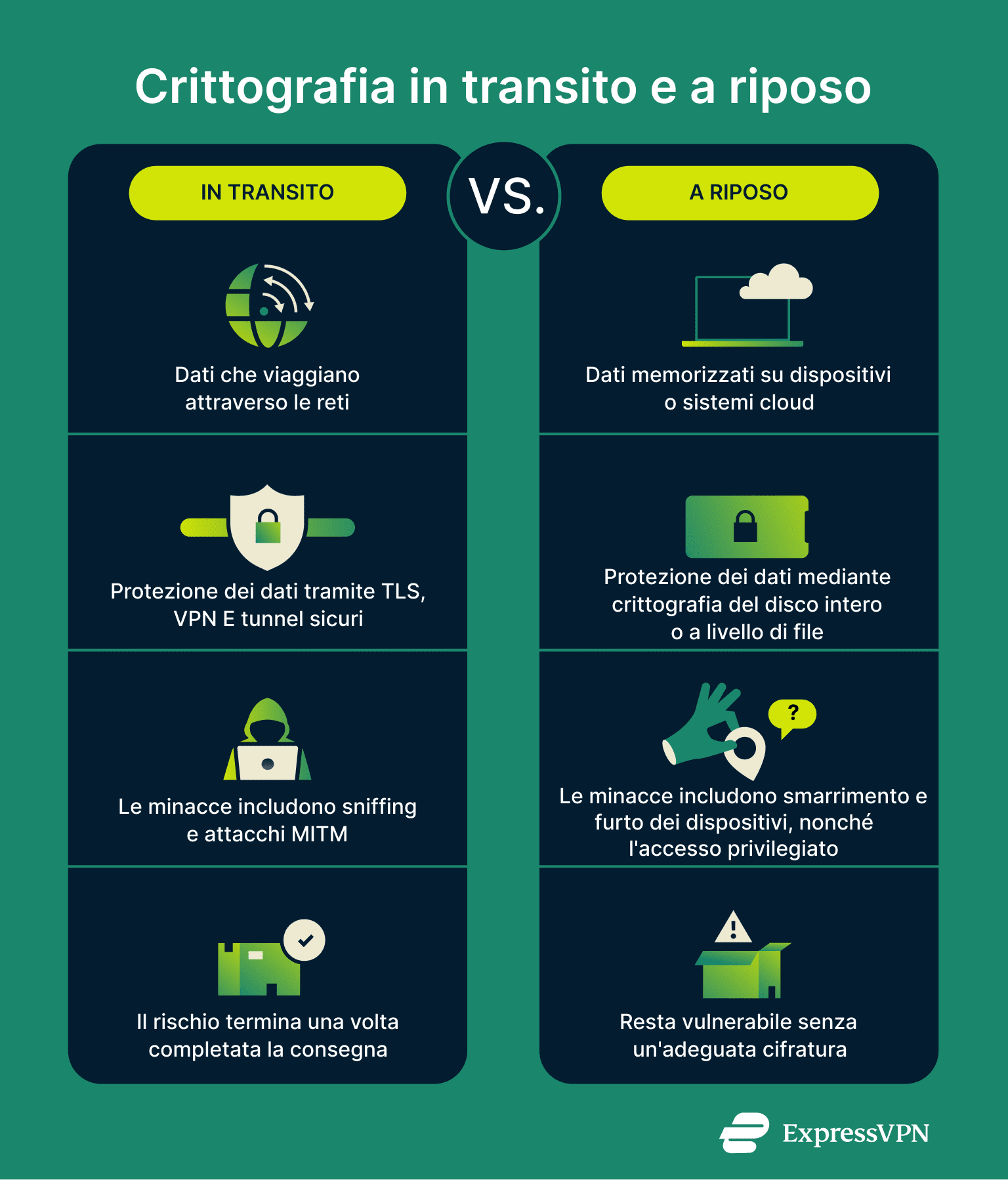

Crittografia dei dati in transito e crittografia dei dati a riposo

I dati vengono archiviati o trasferiti e ogni condizione presenta minacce specifiche e richiede strategie diverse in termini di crittografici.

Cos'è la crittografia dei dati a riposo?

Come dati a riposo si definiscono quelle informazioni che non si muovono attivamente, come file salvati su disco, voci nei database e backup su cloud. In altre parole, si tratta di ciò che si trova sul tuo computer, server o cloud.

In caso di accesso di terzi al tuo dispositivo fisico o al tuo sistema di archiviazione, la crittografia è spesso l'ultima linea di difesa. Strumenti come BitLocker su Windows o FileVault su macOS criptano il disco completo. Su scala più ampia, molti database aziendali criptano righe o intere tabelle. Con i servizi cloud, la crittografia lato client dà il controllo all'utente, in quanto è l'unico a possedere le chiavi.

Senza crittografia, chiunque abbia accesso al sistema di archiviazione può leggere ogni informazione. Questo include i casi di unità di backup, computer rubati e bucket cloud mal configurati.

Cos'è la crittografia in transito?

In questo caso, i dati si muovono tra dispositivi, attraverso Internet o anche su reti interne. Possono essere dati di navigazione, email, videochiamate, upload, accesso remoto e altro ancora.

Durante il transito, i dati possono essere intercettati. I criminali informatici possono spiare o reindirizzare il traffico, nonché iniettare contenuti dannosi. La crittografia in transito protegge contro questa possibilità, rimescolando i dati prima che lascino il dispositivo. Protocolli come Transport Layer Security (TLS) (per HTTPS), tunnel VPN e applicazioni di messaggistica con crittografia end-to-end gestiscono la protezione di questo livello.

Se qualcuno dovesse intercettare tale traffico, non otterrebbe altro che testo cifrato. Tuttavia, la crittografia non nasconde proprio tutto. I metadati (come indirizzo IP, marcature temporali o dimensioni dei pacchetti) possono restare visibili ed essere utilizzati per dedurre il comportamento dell'utente.

Utilizzo pratico della crittografia dei dati

La crittografia è integrata in molti degli strumenti che tutti utilizziamo quotidianamente.

Messaggistica ed email

App come Signal, WhatsApp e iMessage utilizzano la crittografia end-to-end (E2EE) in modo che solo tu e la persona con cui stai comunicando possiate leggere il messaggio. Neppure il fornitore del servizio è in grado di decifrarlo. La crittografia viene applicata prima che l'informazione lasci il tuo dispositivo e resta attiva finché non raggiunge quello del destinatario.

La comunicazione via email, invece, è di per sé meno sicura. La maggioranza dei principali servizi email cripta i messaggi per il loro trasferimento tra i server, tuttavia i dati restano spesso non criptati sui server stessi. Chi desidera la massima privacy dovrà pertanto utilizzare un servizio email sicuro, in cui solo il mittente e il destinatario possono leggere il messaggio, in quanto ognuno possiede la propria chiave crittografica.

Archiviazione e backup su cloud

I provider di storage su cloud come Dropbox o Google Drive criptano i file una volta caricati, ma poiché gestiscono loro stessi le chiavi, tecnicamente possono decifrare i dati in caso di necessità.

Per evitare questo scenario, puoi criptare i file prima di caricarli sul cloud. Strumenti come Cryptomator possono farlo sul tuo dispositivo, assicurando che solo tu potrai accedere ai file dopo l'operazione. In questo modo, anche se il provider cloud dovesse subire una violazione o fosse costretto a consegnare dati a terzi, i tuoi file resteranno comunque protetti.

Operazioni bancarie e finanziarie

Le banche si affidano a HTTPS e ad altri protocolli crittografici per proteggere i dati di accesso e le informazioni di pagamento. Tutte le sessioni online sono completamente criptate, dall'inizio alla fine.

Per i pagamenti con carta, la maggior parte dei sistemi utilizza la crittografia point-to-point (P2PE). I dati della carta vengono criptati presso il terminale di pagamento nel momento stesso in cui vengono inseriti. Neppure l'esercente può vedere il numero di carta completo né il codice di sicurezza e i dati restano criptati fino a quando non raggiungono il gestore dei pagamenti.

Protezione del lavoro da remoto e dei dispositivi BYOD

In genere i dipendenti che lavorano da remoto si collegano ai sistemi aziendali interni tramite una VPN, che crea un tunnel criptato tra il dispositivo e il server. Per uso personale e per freelancer o liberi professionisti, le VPN commerciali forniscono una potente crittografia per proteggere il traffico Internet, mantenendo al sicuro i dati di navigazione, le richieste DNS e l'attività online dall'intercettazione da parte di terzi.

Per quanto riguarda i dispositivi, le aziende richiedono spesso la cifratura del disco completo per computer portatili e smartphone. In questo modo, se un dispositivo viene rubato o perso, i file al suo interno restano protetti.

È bene criptare i dati sul proprio telefono?

Fra messaggi personali, liste di contatti, account email, password memorizzate, app bancarie, cronologia di posizione e altri dati sensibili, il nostro smartphone contiene una mappa dettagliata della nostra vita. In caso di furto o accesso non autorizzato, tutto questo può risultare esposto, ma la crittografia lo impedisce bloccando il contenuto del dispositivo con una chiave crittografica che solo tu conosci.

Come attivare la crittografia su Android e iOS

La maggioranza dei moderni smartphone Android cripta di default l'unità di archiviazione una volta impostato un blocco dello schermo (con PIN, password o pattern). Su alcuni dispositivi, i più datati o di fascia bassa, potrebbe essere necessario attivare questa funzionalità manualmente.

Per verificare se il telefono è criptato, accedi a Impostazioni > Sicurezza > Crittografia, oppure scrivi "crittografia" nella barra di ricerca delle Impostazioni. Se il dispositivo mostra che la crittografia è abilitata, significa che è già protetto. I passaggi esatti possono variare a seconda del modello e della versione di Android. In caso di dubbi, consulta il sito di supporto del produttore per le indicazioni dettagliate.

I dispositivi iOS implementano automaticamente una crittografia basata su hardware. La semplice configurazione di un codice di accesso (numerico o alfanumerico) attiva la crittografia completa del dispositivo. I codici di accesso più potenti offrono una migliore protezione contro tentativi di attacco con forza bruta.

I dati criptati sono sicuri al 100%?

La crittografia rende molto più difficile l'accesso non autorizzato a dati e informazioni. Tuttavia, definirla al 100% sicura sarebbe fuorviante. L'uso di potenti algoritmi di certo aiuta, ma costituiscono solo una parte del sistema. È infatti importante anche il modo in cui la crittografia viene utilizzata, gestita e implementata.

Violare una crittografia ben implementata attraverso metodi di forza bruta è praticamente impossibile. Ad esempio, la crittografia AES-256 fornisce resistenza persino dinanzi alle future minacce basate su metodi quantistici. Detto questo, però, nel mondo reale gli attacchi non puntano a indovinare le chiavi, bensì a tentare di violare le modalità di costruzione o gestione del sistema.

Vulnerabilità ed errori comuni

- Una gestione delle chiavi carente costituisce un punto di fallimento comune del sistema. L'uso di password prevedibili, un'archiviazione delle chiavi non sicura o la mancata rotazione delle stesse generano vulnerabilità che permettono di eludere completamente la crittografia.

- Gli errori di implementazione possono indebolire algoritmi che di per sé sarebbero robusti. Eventuali bug del software di crittografia o un'impropria generazione di numeri casuali possono rivelare informazioni sensibili. Gli attacchi padding oracle, che sfruttano la validazione del padding di cifrari a blocchi mal implementati, rappresentano un'altra minaccia nota in caso di scorretta configurazione della crittografia.

- L'errore umano è spesso il vettore di attacco più semplice. La condivisione accidentale delle chiavi di decrittazione, il mantenimento di copie dei dati criptati come testo semplice o la configurazione errata dei sistemi di crittografia generano falle nella sicurezza.

Come rafforzare la tua strategia di crittografia

Una robusta strategia di crittografia va al di là della scelta dell'algoritmo giusto. Per proteggere realmente i tuoi dati è necessaria un'attenta gestione delle chiavi, un'implementazione adeguata e prassi di sicurezza disciplinate.

Utilizzare algoritmi potenti e protocolli sicuri

Opta sempre per metodi crittografici consolidati come AES, ChaCha20, RSA o ECC. Utilizza chiavi a 256 bit per i cifrari simmetrici, almeno 2048 bit per RSA e 256 bit per ECC. Dai sempre priorità a TLS 1.2 o 1.3 anziché alle versioni precedenti di SSL/TLS.

Disattiva i software di cifratura obsoleti e mantieni le configurazioni in linea con gli standard crittografici correnti. Inoltre, ricorda che queste raccomandazioni possono mutare con il passare del tempo, di conseguenza anche la tua configurazione.

Questioni relative alla gestione delle chiavi

Le chiavi devono essere casuali e imprevedibili, da generare sempre utilizzando fonti sicure di entropia ad alta imprevedibilità. Se possibile, conservale in vault o moduli hardware criptati, come HSM (Hardware Security Module) o TPM (Trusted Platform Module). Bloccane l'accesso. Cambia regolarmente le chiavi, sostituendole immediatamente in caso di esposizione. Non riutilizzare la stessa chiave in sistemi o casi d'uso diversi. Non incorporarle mai nel codice sorgente e non mantenerle come semplice testo.

Bloccare l'accesso ai dati criptati

La crittografia è efficace solo se gli accessi sono controllati. Utilizza l'autenticazione a più fattori (MFA) e modelli Zero-Trust Network Access (ZTNA). Applica il principio del minimo privilegio: gli utenti devono accedere solo a ciò di cui hanno bisogno. Monitora i registri di accesso per rilevare comportamenti insoliti. Se qualcuno si introduce con credenziali valide, la crittografia non potrà fermarlo, a meno che l'accesso non sia limitato.

Mantieni protetto tutto ciò che circonda la crittografia

I malware possono rubare i dati decriptati, quindi è bene mantenere il proprio sistema aggiornato con le ultime patch di sicurezza, monitorarlo e assicurarsi che i dispositivi restino criptati. Tieni presente che spesso sono presenti dati decriptati nella RAM o nei file temporanei. Ripulisci dunque le cartelle di archiviazione temporanea e proteggi i tuoi endpoint per evitare possibili esposizioni.

I computer quantistici possono violare la crittografia?

I computer quantistici rappresentano una minaccia futura per gli attuali metodi di crittografia simmetrica. Con sufficiente potenza, potrebbero violare i sistemi RSA ed ECC utilizzando l'algoritmo di Shor, tuttavia tali computer non esistono ancora nell'attualità.

La crittografia simmetrica, come AES-256, offre una certa resistenza contro attacchi con metodi quantistici. Infatti, per violarla resta comunque necessario indovinare la chiave corretta. L'algoritmo di Grover dimezza il tempo che un computer quantistico richiederebbe per riuscirci. Questo significa che AES-128 offre solo 64 bit di sicurezza contro gli attacchi quantistici, mentre AES-256 offre un'effettiva resistenza quantistica a 128 bit. Ciò nonostante, AES-256 è considerato sicuro sulla base delle capacità quantistiche attualmente note, soprattutto grazie alle grandi dimensioni della chiave.

La crittografia dei dati è richiesta per mantenere la conformità?

La maggior parte dei quadri normativi considera la crittografia come una parte fondamentale della protezione dei dati. Non è sempre obbligatoria, ma costituisce spesso il fattore decisivo per stabilire se un incidente è da considerarsi una violazione da segnalare.

La crittografia secondo GDPR, HIPAA e altre normative

Il Regolamento generale sulla protezione dei dati (GDPR) fa riferimento alla crittografia come "misura tecnica adeguata" nell'articolo 32. Questo non la rende obbligatoria in tutti i casi, ma se i dati violati sono criptati, i requisiti di notifica possono spesso essere derogati. Infatti, le autorità di regolamentazione considerano tali dati illeggibili, con conseguente rischio ridotto per le persone interessate.

L'Health Insurance Portability and Accountability Act (HIPAA) statunitense considera la crittografia come "trattabile" (addressable): è necessario implementarla quando ragionevole oppure spiegare perché non lo è (45 CFR §164.312). Per il portale The HIPAA Journal, se le informazioni sanitarie elettroniche protette sono criptate secondo gli standard del National Institute of Standards and Technology (NIST) (SP 800-111 per dati a riposo e SP 800-52 per configurazioni TLS a protezione dei dati in transito), i dati violati possono beneficiare del metodo "porto sicuro" (safe harbor), evitando le notifiche di violazione individuali.

Lo standard di sicurezza dei dati dell'industria delle carte di pagamento (PCI DSS) impone requisiti più severi. Richiede una crittografia robusta (definita come gli algoritmi accettati nel settore, con una lunghezza delle chiavi che soddisfi gli standard crittografici in evoluzione) ogni volta che i dati dei titolari della carta vengano memorizzati o trasmessi su reti pubbliche. Le organizzazioni che gestiscono i dati di pagamento in modo non conforme rischiano sanzioni, mancato superamento degli audit e potenziale perdita delle autorizzazioni.

Domande frequenti sulla crittografia dei dati

Crittografia e cifratura sono la stessa cosa?

Non esattamente. La crittografia comprende una serie di tecniche per la protezione delle informazioni, fra le quali si trova la cifratura, insieme all'hashing, alle firme e ai protocolli di autenticazione.

Qual è il miglior tipo di crittografia?

Dipende dall'obiettivo. L'Advanced Encryption Standard (AES) a 256 bit è forte ed efficiente per proteggere grandi volumi di dati, mentre Rivest-Shamir-Adleman (RSA) o la crittografia ellittica (ECC) gestiscono lo scambio di chiavi. La maggior parte dei sistemi moderni utilizza entrambi i metodi.

È possibile criptare singole applicazioni o file?

Sì, strumenti come VeraCrypt supportano la cifratura a livello di file o cartelle. Opzioni per il disco intero, come FileVault o BitLocker, criptano tutto, ma possono includere funzionalità di contenitore di file. Inoltre, molte app criptano i propri dati locali.

Cosa succede se perdo la mia chiave crittografica?

Non potrai riottenere accesso ai dati: senza la chiave corretta e in assenza di metodi di ripristino, il contenuto resterà illeggibile anche per te.

Cosa succede se lo smartphone non è criptato?

Senza crittografia, chiunque abbia fisicamente accesso al tuo dispositivo può estrarre i tuoi dati personali mediante strumenti forensi. Anche dopo un reset di fabbrica, i dispositivi non criptati possono ancora conservare dati personali recuperabili che una robusta crittografia avrebbe protetto in modo permanente.

Tuttavia, la maggioranza dei moderni smartphone criptano i dati per impostazione predefinita, rendendone estremamente difficile l'accesso senza il codice di accesso. Alcuni modelli Android più datati o specifici di certe aree del mondo possono ancora richiedere l'attivazione manuale di questa funzionalità.

I dati criptati possono essere cancellati in modo permanente?

Sì, se si gestisce la situazione correttamente. Spostare i file nel cestino e poi svuotarlo non è sufficiente, poiché le informazioni restano sul disco (e sono recuperabili) finché non vengono sovrascritte con altri dati.

Quando sia i dati criptati che la chiave di decrittazione vengono rimossi in modo permanente, le informazioni si considerano irrecuperabili. La sola distruzione crittografica (crypto-shredding) funziona se si è certi che le chiavi siano irrecuperabili, ma combinarla con l'eliminazione sicura dei file stessi offre maggiori certezze, soprattutto in ambienti con rigorose esigenze di conformità.

Compi il primo passo per proteggerti online. Prova ExpressVPN senza rischi.

Ottieni ExpressVPN